Posted by dausacker on Jun 25, 2015 in

Informática,

Privacidade,

Software Livre  Um recurso inserido na atualização do Google Chrome para a versão 43 permitia que o navegador deixasse permanentemente ligado o microfone dos dispositivos na qual ela era instalada, captando todo o áudio ao seu redor.

Um recurso inserido na atualização do Google Chrome para a versão 43 permitia que o navegador deixasse permanentemente ligado o microfone dos dispositivos na qual ela era instalada, captando todo o áudio ao seu redor.

De acordo com um usuário do Debian, após ser atualizado para a versão 43, o chrome automaticamente baixava (sem avisar ao usuário) a extensão “Chrome Hotword Shared Module”, que continha código fechado.

O recurso tinha, inicialmente, a função de permitir que o navegador reconhecesse a frase “Ok, Google”, usada por usuários para, em seguida, dar comandos de voz. No entanto, ele foi inserido no código do navegador como uma “caixa preta”: um pedaço de código proprietário em um programa de código aberto. Com isso, o navegador passava a captar todo o áudio ao seu redor, sem que o usuário ficasse sabendo.

Isso fez com que alguns usuários reclamassem pelo fórum do Chromium, já que, em princípio, o código deveria ser completamente aberto para que outros usuários pudessem acessá-lo e verificar se estavam de acordo com ele. Um dos desenvolvedores comentou que era necessário ativar o comando de captação de áudio para que ele se iniciasse, o que, segundo outros usuários, não era verdade.

Após as críticas, no entanto, a empresa recuou e removeu totalmente esse componente do navegador. Segundo um dos desenvolvedores, “se não é código-aberto, não petence no navegador de código-aberto”.

Fonte: Olhar Digital

Tags: Chrome, Espionagem, Privacidade

Posted by dausacker on Jun 22, 2015 in

Informática,

Privacidade

La NSA norteamericana y su homóloga británica, la GCHQ, han estado trabajando para poder saltarse la seguridad de algunos populares antivirus y empresas de seguridad online como Kaspersky para poder ser capaces de infiltrarse en sus redes y espiar a sus usuarios, según los últimos documentos secretos revelados por Edward Snowden y publicados hoy por The Intercept.

Según estos documentos, las agencias de espionaje han estado utilizando la ingeniería inversa para tratar de encontrar vulnerabilidades en los antivirus y poder infiltrarse y obtener datos de los usuarios monitorizando las comunicaciones entre la aplicación y los servidores, mientras que también han estado leyendo los correos electrónicos de las empresas responsables para conseguir información sobre virus y vulnerabilidades.

Continue lendo: http://www.genbeta.com/actualidad/tu-antivirus-te-protege-de-virus-pero-quien-le-protege-a-el-de-la-nsa?utm_source=feedburner&utm_medium=feed&utm_campaign=Feed%3A+genbeta+%28Genbeta%29

Tags: Espionagem, NSA, Vigilantismo

Posted by dausacker on Jun 16, 2015 in

Informática,

Privacidade,

Software Livre

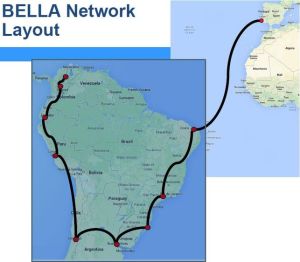

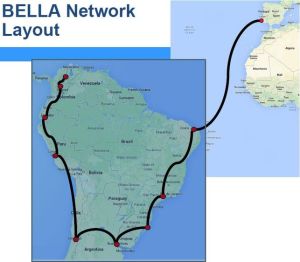

La red BELLA (Building Europe Link to Latin America) de la Unión Europea es mucho más que un cable submarino. Es un ambicioso proyecto de despliegue de red que unirá, mediante enlaces terrestres, Venezuela, Colombia, Ecuador, Perú, Chile, Argentina y varios puntos de Brasil para, después, desplegar un cable submarino para unir esta red con el continente europeo, concretamente con Portugal.

Este cable submarino que unirá Latinoamérica con Europa era un asunto del que se venía hablando desde hacía tiempo: un proyecto de despliegue que surgió a raíz de las revelaciones de Snowden y que estaba planificado para ejecutarse en este año 2015. El EulaLink, que es como se llama este cable, es un proyecto que llevarán a cabo Telebras (el antiguo operador gubernamental de comunicaciones de Brasil) e IslaLink (un operador de cable de España que es especialista en desplegar y operar redes de cables submarinos) y para el que la UE aportará 25 millones de euros.

Sin embargo, el despliegue de este cable submarino también supone un hecho muy significativo desde la perspectiva de la independencia tecnológica de Estados Unidos. Este despliegue que arrancará este año y que culminará en 2017, supondrá que las comunicaciones de datos entre Europa y Latinoamérica no pasarán por Estados Unidos (y actualmente, prácticamente la totalidad de las mismas pasan por el país que puso en marcha los programas de espionaje masivo de la NSA).

Continue lendo aqui: http://www.eldiario.es/turing/vigilancia_y_privacidad/BELLA-conectara-Latinoamerica-Europa-Unidos_0_398610529.html

Tags: Espionagem, NSA, Vigilantismo

Posted by dausacker on Jun 9, 2015 in

Informática,

Privacidade,

Software Livre

O inimigo número 1 dos EUA na Internet, Julian Assange, que está preso há quase cinco anos na Embaixada do Equador, em Londres, sem que pese contra ele nenhuma acusação, concedeu por e-mail à Revista Fórum essa entrevista exclusiva onde revela que gostaria que wikileaks pudesse mudar sua sede para o Brasil.

“Os ativistas brasileiros deveriam lutar para criar um ambiente que seja ‘habitável’ para o WikiLeaks e nosso estafe (que proteja a criptografia e o anonimato na rede e o Marco Civil da Internet é um passo importante neste sentido) para que possamos mudar nossa sede para o Brasil.”

Essa entrevista foi intermediada pela Editora Boitempo, por onde Assange vai lançar a versão em português do seu novo livro, “Quando o Google encontrou o Wikileaks”, registro de um conversa entre ele, Eric Schmidt, presidente do Google e outros integrantes da corporação, realizada em 2011. Em breve, o blogueiro fará uma resenha da obra por aqui. Por ahora, fiquemos com a entrevista que está bastante interessante. A tradução para o português das respostas de Assange é de Vinicius Gomes.

Continue lendo aqui: http://www.revistaforum.com.br/blogdorovai/2015/02/22/exclusivo-assange-quer-mudar-sede-wikileaks-para-o-brasil/

Tags: Espionagem, Privacidade

Posted by dausacker on Jun 3, 2015 in

Informática,

Privacidade,

Software Livre

Não é porque você está fora dos Estados Unidos que está seguro da espionagem da NSA. Novos documentos revelados pelo jornalista Glenn Greenwald, no jornal The Guardian, revelaram que a agência de segurança dos Estados Unidos intercepta e altera sistemas e outras configurações de roteadores e servidores exportados para facilitar os esforços de segurança ostensiva.

De acordo com as informações, que datam de junho de 2010 e foram obtidas pelo ex-analista Edward Snowden, os equipamentos eram interceptados pela NSA durante seu processo de exportação. Backdoors, beacons e outros dispositivos ou aberturas relacionadas à espionagem eram implementados nos dispositivos que, na sequência, continuavam seu caminho para o país de destino.

As alterações eram imperceptíveis, já que a agência tomava um cuidado especial com embalagens e selagens de fábrica de forma a garantir a aparência de integridade dos produtos. As alterações permitiam o monitoramento dos dados trafegados pelos equipamentos e facilitavam o trabalho de obtenção de informações realizado pelo órgão.

Em respostas publicadas pelo site

TechCrunch, a NSA voltou a falar que as informações sobre uma coleta indiscriminada de dados é falsa e que esse tipo de mecanismo só é utilizado contra alvos determinados e indivíduos que ameacem a segurança dos Estados Unidos. Além disso, a agência afirmou que a divulgação de informações como essas na imprensa é uma maneira de confundir a população e dificultar o trabalho de proteção feito pelo governo.

Além disso, sobre a alteração de dispositivos em si, a organização disse que não pode comentar sobre atividades específicas do trabalho de inteligência, mas não negou o interesse em hardware exportado dos EUA para outros países. Apesar disso, novamente ela deixou claro que possíveis modificações são feitas apenas no caso do uso desse tipo de tecnologia por inimigos do estado.

Continue lendo aqui: http://canaltech.com.br/noticia/espionagem/NSA-altera-roteadores-e-servidores-exportados-para-facilitar-vigilancia/

Tags: Espionagem, NSA, Vigilantismo

Posted by dausacker on Jun 3, 2015 in

Informática,

Privacidade,

Software Livre

As revelações sobre a NSA não param. Como se não bastasse a tonelada de documentos e informações sobre as atividades de espionagem da agência norte-americana, o recém-lançado livro do jornalista Glenn Greenwald traz revelações inéditas e exclusivas.

Uma das mais chocantes é a de que uma unidade da NSA, a Tailored Access Operations (TAO), intercepta servidores, roteadores e outros equipamentos de redes que são enviados para organizações alvos da agência e instalam firmwares modificados com softwares de vigilância.

De acordo com informações do Ars Technica, esses sistemas de cavalo de tróia são descritos por um funcionário da NSA como sendo uma das operações mais produtivas da TAO, porque eles distribuem pontos de acesso em redes físicas ao redor do globo, sendo muito mais fácil interceptar os dados dessa maneira.

O documento faz parte de uma newsletter interna de junho de 2010 feita pelo chefe do departamento de desenvolvimento de alvos e acesso (Access and Target Development department) da agência. Nele, ainda há fotos dos funcionários da NSA abrindo caixas de roteadores da Cisco para adulterá-los instalando os firmwares modificados.

O processo ainda é detalhado pelo chefe de departamento que, em suas palavras, o descreve da seguinte forma:

“Ele funciona dessa maneira: carregamentos de dispositivos de redes (servidores, roteadores, etc.) sendo enviados para nossos alvos ao redor do mundo são interceptados. Em seguida, eles são redirecionados para uma localização secreta onde os funcionários da Operação de Acesso Sob Medida (Tailored Access Operations/Access Operations – AO-S326) instalam os firmwares adulterados diretamente nos dispositivos eletrônicos dos nossos alvos, com o apoio do Centro de Operações Remotas (S321). Esses dispositivos são, então, reembalados e enviados de volta para o destino original. Tudo acontece com o apoio de parceiros da comunidade de inteligência e com técnicas da TAO”.

Tags: Espionagem, NSA, Vigilantismo

Posted by dausacker on Jun 3, 2015 in

Informática,

Privacidade,

Software Livre

No dia 7 de junho de 2013, o mundo foi informado sobre um dos programas do sistema de vigilância global com maior quantidade de dados da história: O PRISM. Ele foi mantido em segredo pelo governo dos Estados Unidos, FBI e NSA desde 2007 e só foi revelado graças aos documentos vazados por Edward Snowden, que foram publicados nos jornais The Guardian e Washington Post.

O PRISM é um programa que tem como proposta monitorar comunicações estrangeiras e nacionais consideradas valiosas e que podem servir para proteger os Estados Unidos e seus aliados. Apesar de parecer limitado a estes países, o programa tem abrangência global, supervisionando dados de qualquer pessoa em qualquer parte do mundo. Conforme os documentos vazados alegam, o PRISM está ligado a servidores de todo o mundo, em especial aos situados nos Estados Unidos e sob a responsabilidade de várias gigantes da tecnologia.

Os documentos apresentados por Snowden também revelaram que empresas como Microsoft, Facebook, Yahoo!, Google, Apple, AOL, Skype, YouTube e Paltalk fazem parte do programa fornecendo informações cibernéticas para alimentar todo o banco de dados do PRISM. Elas coletam os dados dos usuários de seus serviços e enviam ao programa para permitir que os funcionários da NSA, bem como os do FBI, visualizem os seus históricos de pesquisas, conteúdos de e-mails, vídeos, fotos, chamadas de voz e vídeo, transferências de arquivos, informações confidenciais disponíveis nas redes sociais, logins, senhas, além de diversos outros dados em mãos das empresas de Internet.

As revelações quanto às intenções do programa PRISM levaram grande parte das empresas relacionadas a se distanciarem do projeto. Alguns executivos afirmaram ao The Guardian que não sabiam sobre a existência do programa de espionagem, como foi o caso da Apple, e disseram zelar pela privacidade e pelas informações privadas de seus usuários. Outras empresas simplesmente desmentiram os relatórios apresentados por Snowden, negando qualquer distribuição de dados particulares ao governo dos Estados Unidos, como foi o caso do Yahoo!.

Continue lendo aqui: http://m.canaltech.com.br/o-que-e/espionagem/O-que-e-PRISM/

Tags: Espionagem, NSA, PRISM, Vigilantismo

Posted by dausacker on Jun 3, 2015 in

Informática,

Privacidade,

Software Livre

Fundada no dia 4 de novembro de 1952, a NSA (National Security Agency) é o maior órgão de dados de criptologia do mundo. Ela está localizada no estado de Maryland, na região nordeste dos Estados Unidos, sendo responsável pela segurança do país e pela utilização de um sistema chamado de Signals Intelligence (SIGINT), que é capaz de obter interceptações e criptoanálise de dados por meio de sinais do mundo inteiro.

Como parte essencial do Departamento de Defesa dos Estados Unidos, a NSA não se trata de uma agência totalmente independente, mas sim controlada pelo governo norte-americano e comandada pelo almirante de quatro estrelas da Marinha Mike Rogers, sendo ainda a maior agência do mundo no segmento e a mais importante dos EUA. O objetivo principal dos dados coletados e interceptados pela NSA é manter a segurança do país, aliados e parceiros estratégicos para os Estados Unidos.

Durante o início de suas atividades, muito pouco se sabia sobre o que a Agência de Segurança Nacional dos Estados Unidos realmente fazia. O governo, na época, negava os seus programas e ações, inclusive a sua própria existência. Por conta disso, nomes como “No Such Agency” (não existe tal agência) e “Never Say Anything” (nunca diga nada) apareceram como forma de piada e insatisfação com os segredos guardados pelos Estados Unidos. Em 1999, a BBC confirmou a existência dessa rede que foi negada pelo governo dos Estados Unidos e taxada como uma ideia conspiratória e especulativa.

Em 1982, após ter se tornado um especialista na história da NSA, o jornalista James Bamford publicou o livro The Puzzle Palace, no qual revela pela primeira vez a existência da Agência de Segurança Nacional dos Estados Unidos.

Sede da NSA em Fort Meade, próximo a Odenton, Maryland (EUA):

Como parte do protocolo de segurança da NSA, os dados e informações obtidos por meio dessas interceptações raramente são divulgados. Isso permite também que muita dúvida tenha surgido em relação à agência devido à violação deliberada da privacidade de milhões de pessoas por todo o mundo. No mais recente caso de descoberta dos dados que trafegavam pelo órgão, Edward Snowden, ex-funcionário da própria NSA e da CIA, divulgou informações que revelaram que o governo norte-americano obtinha dados privados de milhões de pessoas, dentre elas líderes políticos, a exemplo das ligações interceptadas de Angela Merkel, chanceler da Alemanha, e da presidente brasileira Dilma Rousseff.

Após as revelações de Snowden, um projeto de rede de vigilância e espionagem global chamado de Echelon foi exposto como um programa que consegue supostamente monitorar 90% de todo o conteúdo gerado por meio da internet. O Echelon fazia inicialmente parte de um projeto envolvendo os “Cinco Olhos” que incluíam os Estados Unidos, Canadá, Austrália, Nova Zelândia e Reino Unido. Líderes de outros países já acusaram a NSA e o projeto Echelon de praticarem espionagem industrial, algo que ainda não foi possível comprovar.

Outros sistemas utilizados pela NSA para espionar o conteúdo gerado pela internet são o PRISM e o MUSCULAR. O primeiro possui colaboração das grandes empresas de tecnologia, como Google, Microsoft, Apple, Facebook e outras, que enviam dados para análise das informações. O segundo está ligado diretamente aos emails do Yahoo! e ao Gmail. Esse sistema intercepta os cabos dos data centers que levam as mensagens de email para seus destinatários.

Além disso, entre algumas das várias informações reveladas em junho de 2013 está o plano da NSA, em conjunto com o GCHQ (Government Communications Headquarters) britânico, de sabotar os sistemas de encriptação nos quais estão baseados a segurança da rede de informática global. As atividades da NSA nesse sentido incluem o enfraquecimento dos padrões de criptografia usados globalmente, sabotando os sistemas e padrões de criptologia com a finalidade de até mesmo interceptar compras feitas online, abrindo embalagens e pacotes para implementar malwares em produtos antes que esses sejam entregues aos compradores.

Fonte: Canaltech

Tags: Espionagem, NSA, PRISM, Vigilantismo

Posted by dausacker on Jun 3, 2015 in

Informática,

Privacidade,

Software Livre

ONG acusa empresa britânica de vender software espião a regimes opressores

O FinFisher permite ligar câmeras e microfones à distância, faz fotografias, monitora e-mails, mensagens de texto e chamadas de voz e é quase impossível de ser detectado.

Para a ONG Privacidade Internacional, trata-se de uma grande vitória na luta contra a venda ilegal de software espião. A Alta Corte de Justiça do Reino Unido decidiu que o Departamento de Receita e Alfândega (HMRC) – órgão responsável por controlar a regulamentação de exportações no Reino Unido – agiu ilegalmente ao se recusar a repassar à ONG informações sobre a investigação relacionada à empresa Gamma International.

Apesar de não possuir a licença de exportação, o famoso software espião (spyware) da Gamma, o FinFisher, está sendo usado, segundo a Privacidade Internacional, em no mínimo 36 países, incluindo alguns que possuem regimes repressores, como Egito, Bahrein, Etiópia e Turcomenistão.

O FinFisher foi desenvolvido na Alemanha e é essencialmente um vírus que se instala secretamente no computador ou celular. Ele possibilita a ligação de câmeras e microfones à distância, faz fotografias, além de monitorar e-mails, mensagens de texto e chamadas de voz, inclusive no Skype. Ele também pode rastrear a localização do aparelho.

O software é comandado por controle remoto. Seus criadores em Munique não responderam a uma solicitação de entrevista. Mas, no seu site, a empresa se gaba por empregar alguns dos melhores especialistas do mundo em “TI de intrusão ofensiva”.

“É quase impossível detectar o FinFisher. O que aconteceu nos exemplos que conhecemos é que as pessoas suspeitaram porque a infecção começou por um e-mail fingindo ser alguém que eles conheciam, e logo a máquina desligou, ou devido a um e-mail enviado para várias pessoas e, mais uma vez, viu-se algo desligar”, afirma o diretor de pesquisa da Privacidade Internacional, Eric Kingm, à DW.

Negócio ilegal

Através da análise digital forense, a ONG consegui determinar que o spyware instalado nos computadores de alguns ativistas era o FinFisher, e que ele estava passando informações para governos no mundo inteiro. Devido a seus componentes criptográficos, sua exportação a partir do Reino Unido sem uma licença do governo é ilegal.

Porém, há poucos anos, a organização já havia confirmado que nenhuma licença havia sido concedida à Gamma International. Em novembro de 2012, o grupo enviou ao HMRC, a pedido do governo britânico, um dossiê de 186 páginas com evidências de que a Gamma International havia exportado ilegalmente a tecnologia de espionagem.

O relatório contém o relato de Ala’a Shehabi, uma economista britânica nascida no Bahrein e ativista de defesa da democracia que foi presa por autoridades do país árabe com detalhes técnicos dos seus servidores.

“Agora a Alta Corte afirmou legalmente que as ações do HMRC eram ilegais. Eu espero que o governo tome providências para fazer justiça para as vítimas que tiveram seus direitos violados por causa de spywares intrusos”, diz Shehabi.

“Não conseguíamos nem mesmo ter a confirmação do HMRC de que eles haviam recebido as cartas, mas meses depois eles finalmente afirmaram que nós enviamos. Mas nós não sabíamos o que eles iriam fazer com elas, não tínhamos uma confirmação de que eles iriam investigar. Após uma longa correspondência, decidimos levá-los ao tribunal”, conta King.

E, nesta semana, a Alta Corte concordou com a Privacidade Internacional que as vítimas da espionagem, assim como o público, tinham o direito de saber o que o governo estava fazendo para que as diretrizes de exportação fossem cumpridas.

Roubo excluído

A Justiça considerou a recusa do HMRC em dar informações como irracional e simplesmente incompatível com a legislação.

“Estamos analisando as particularidades do julgamento. A revisão judicial confirma que só podemos revelar informações que a lei permite, e o HMRC continua comprometido com o dever legal do sigilo”, escreveu por e-mail um porta-voz do departamento, respondendo a uma solicitação de entrevista.

“O HMRC recebe informações de várias fontes, e nós sempre checamos qualquer alegação de delito criminoso”, completou. Mas, na resposta por e-mail, a principal preocupação da Privacidade Internacional, o comércio potencialmente ilegal de software espião, não foi abordada.

Para King, a ideia de que a Gamma International não tenha deliberadamente vendido o FinFisher para o Bahrein e outros países é implausível.

“É impossível que o software tenha sido roubado. Isso requereria meses de consultoria e contratos para saber onde colocar caixas específicas na rede, para ter certeza de que tudo funcionava corretamente. Isso requer uma quantidade considerável de instalações e ajustes. Se o Bahrein quisesse espionar pessoas usando o software e se fossem tecnicamente sofisticados para roubá-lo, eles poderiam ter simplesmente criado um para eles. Seria mais fácil”, opina King.

Fonte: DW

Tags: Espionagem, Privacidade, Vigilantismo

Posted by dausacker on Mar 31, 2015 in

Informática

Uma investigação da agência de proteção de dados da Bélgica descobriu que o Facebook rastreia a navegação na Internet não apenas de seus usuários, mas qualquer um que já visitou o próprio ou mesmo qualquer página na rede com o polegar do “gostei”. E inclusive aqueles que expressamente optaram por não serem seguidos pela rede social.

A investigação mostrou que são seguidos usuários que não iniciaram sessão da rede social ou que já encerraram a conta. E também aqueles que escolheram não aceitar cookies – uma espécie de sinalizador digital que avisa um site que aquele é um usuário conhecido.

Na prática, o rastreamento vale para qualquer um que já tenha passado pelo domínio facebook.com, o que inclui páginas da rede social que podem ser acessadas mesmo por quem não tem conta. O mesmo vale para páginas de terceiros que hospedem algum plug-in da rede social – e nem precisa interagir com o “gostei”.

Continue lendo aqui: http://convergenciadigital.uol.com.br/cgi/cgilua.exe/sys/start.htm?infoid=39287&sid=4#.VRskf5-BulE

Tags: Espionagem, Facebook, Privacidade, Segurança

Um recurso inserido na atualização do Google Chrome para a versão 43 permitia que o navegador deixasse permanentemente ligado o microfone dos dispositivos na qual ela era instalada, captando todo o áudio ao seu redor.

Um recurso inserido na atualização do Google Chrome para a versão 43 permitia que o navegador deixasse permanentemente ligado o microfone dos dispositivos na qual ela era instalada, captando todo o áudio ao seu redor.