Posted by dausacker on Mar 22, 2016 in

Informática,

Privacidade,

Software Livre

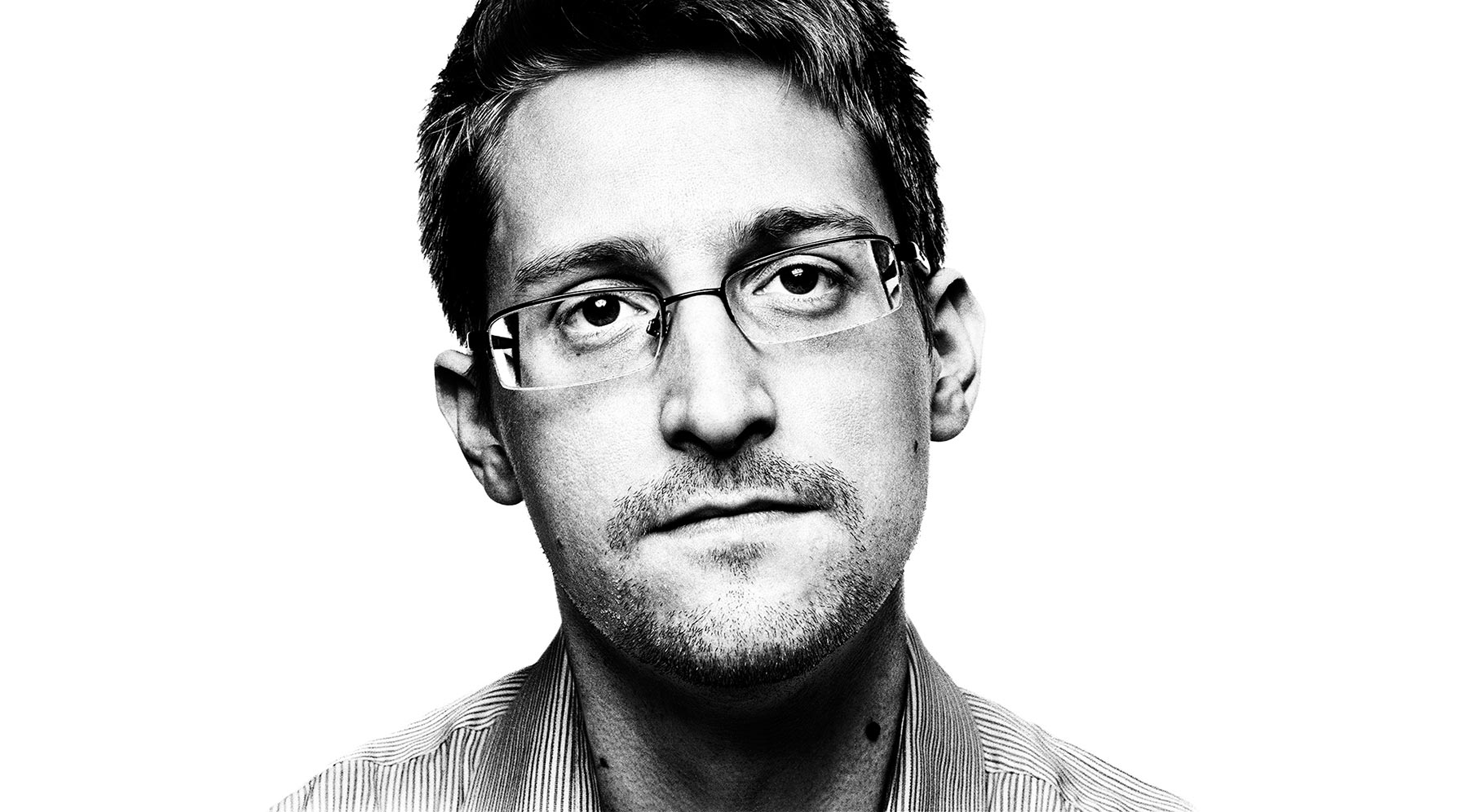

Edward Snowden, ex-funcionário da NSA e CIA, e que em 2013 escancarou as malezas do governo americano em relação a vigilância global participou por vídeo da conferência LibrePlanet 2016, destacando a importância de softwares livres como o Tor, Tails e Debian, num processo de recuperar o próprio controle da privacidade e segurança. Elementos que estão cada vez mais escassos.

Snowden disse que as revelações de 2013 nunca teriam sido possíveis sem o auxílio de softwares livres, já que utilizar softwares como o Windows não garantia uma segurança plena:

Sowden disse as empresas de tecnologia em geral não estão fazendo o suficiente para garantir a privacidade dos usuários e ainda frisou que há uma espécie de “grande disposição” das empresas em fornecer dados para o governo.

Algumas das formas de manter a privacidade do usuário é reforçar ainda mais a proliferação da criptografia, além é claro das correções de vulnerabilidade que em muitos casos são reportadas, mas que simplesmente são deixadas ao léu por muitas empresas.

Fonte: LibrePlanet 2016

Tags: GNU, Linux, Snowden

Posted by dausacker on Nov 20, 2015 in

Informática,

Privacidade,

Software Livre

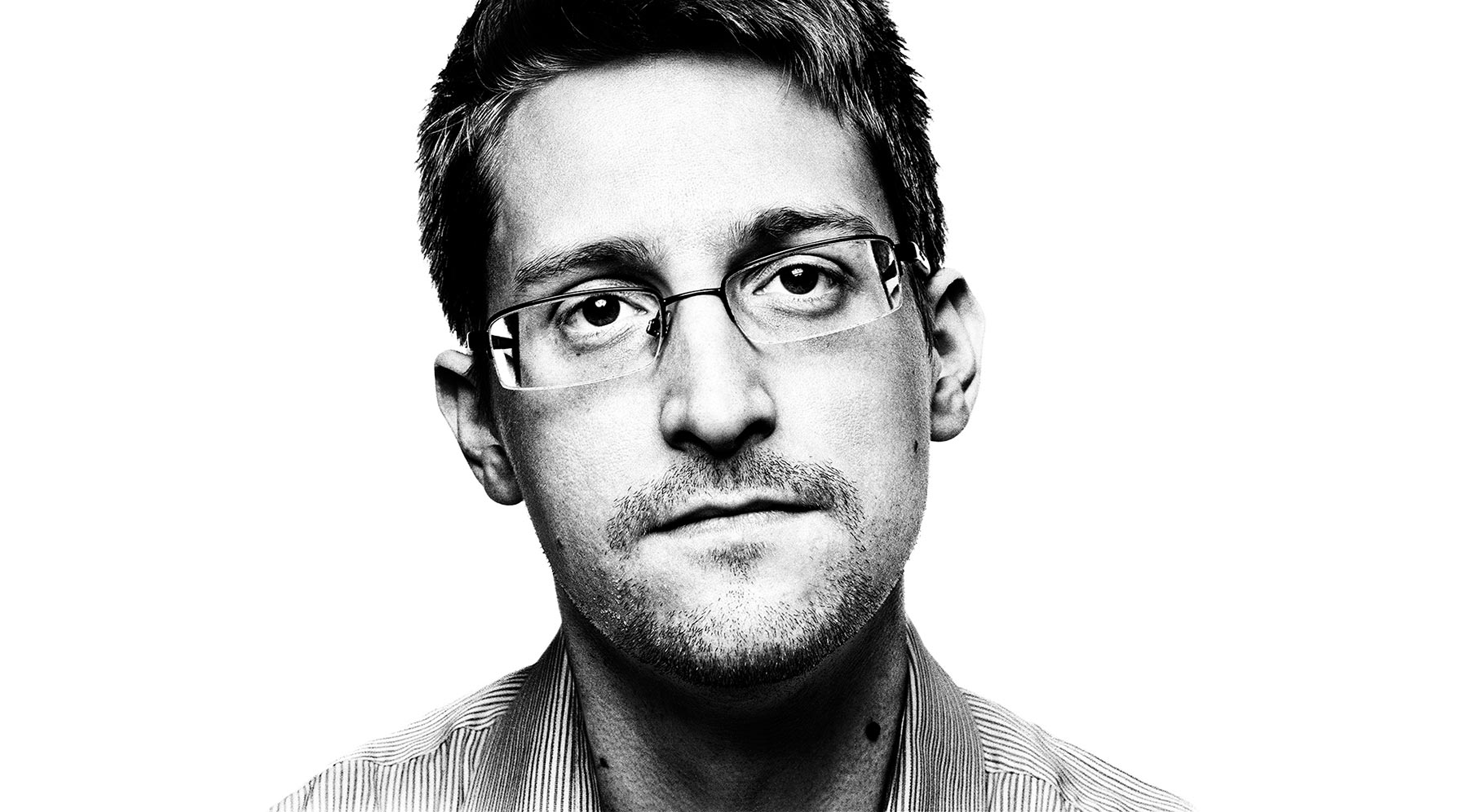

Foram pelo menos 128 vidas ceifadas em um dos maiores ataques terroristas do mundo ocidental nos últimos anos. Boa parte dessa culpa está sendo direcionada ao fato da inteligência francesa não ter obtido qualquer informação sobre o planejamento dos ataques simultâneos. Muitos têm culpado Edward Snowden e sua propagação pelo uso da criptografia por isso.

O ataque em Paris está trazendo as “guerras de criptografia” novamente ao centro das atenções. As “guerras de criptografia” refere-se a uma batalha política de décadas sobre a legalidade e a popularidade da criptografia em todo mundo.

Nos últimos anos, desde que Snowden revelou documentos da espionagem feita pelos governos ocidentais, a forte criptografia se tornou uma maneira cada vez mais popular para as pessoas protegerem suas atividades na internet a partir de olhares indiscretos. A criptografia atualmente pode ser utilizada por todos, desde sites de comércio eletrônico ou ativistas de direitos humanos até soldados norte-americanos ou terroristas.

Na Fox News, a ex-secretária de imprensa de George W. Bush, Dana Perino, criticou diretamente os incentivos de Snowden a criptografia. Não há sinal de como os ataques de sexta-feira foram coordenados e executados. Também não está claro quem exatamente realizou os ataques que ceifaram centenas de vidas, apesar do Estado Islâmico ter assumido a autoria dos atentados.

Em resposta aos ataques em janeiro de 2015 ao Charlie Hebdo, a França adotou uma das leis de vigilância mais agressivas do mundo ocidental, o que não foi suficiente para eliminar ou prevenir os ataques. Não há informações públicas sobre o planejamento por trás dos ataques, mas são grandes as chances da criptografia ter ajudado na coordenação privada da ação.

Com informações de The Daily Dot e Canaltech.

Tags: Espionagem, Privacidade, Snowden, Vigilantismo

Posted by dausacker on Oct 11, 2015 in

Informática,

Privacidade,

Software Livre

En enero del 2013, Laura Poitras, documentalista y productora estadounidense, empezó a recibir correos anónimos y cifrados de un tal “Ciudadano Cuatro”.

El llamado “Ciudadano Cuatro” decía tener pruebas de los programas encubiertos de vigilancia de la Agencia de Seguridad Nacional de Estados Unidos y de otras agencias de inteligencia de varios países.

Cinco meses después, Laura y los periodistas Glenn Greenwald e Ewen MacAskill volaron a Hong Kong para la primera de muchas reuniones con un hombre que resultó ser Edward Snowden.

Tags: Espionagem, Privacidade, Snowden, Vigilantismo

Posted by dausacker on Oct 4, 2015 in

Informática,

Privacidade

Acordo foi projetado para pressionar governos na esperança de gerar novas proteções legais acerca da privacidade.

Batizada de “Tratado Snowden”, a campanha é encabeçada pelo jornalista Glenn Greenwald, David Miranda e o grupo de promoção de campanhas Avaaz.

O anúncio de Snowden foi feito por meio de videoconferência a partir da Rússia, que lhe concedeu asilo em 2013 após o ex-agente ter vazado detalhes sobre programas de vigilância em massa dos EUA.

Para conhecer mais sobre o Tratado Snowden, acesse: http://www.snowdentreaty.org/

Continue lendo aqui: http://computerworld.com.br/edward-snowden-lanca-iniciativa-focada-em-privacidade-digital

Tags: Espionagem, NSA, Snowden, Vigilantismo

Posted by dausacker on Sep 15, 2015 in

Informática,

Privacidade  O QUE SNOWDEN REVELOU:

O QUE SNOWDEN REVELOU:

– Prism: O programa dá à NSA acesso direto aos servidores de empresas como Google, Facebook, Microsoft e Apple desde 2007. Sem ordem judicial e sem precisar pedir permissão para as companhias, a agência acessa metadados dos usuários desses serviços, como histórico de buscas, conteúdo de e-mails, transferências de arquivos, dados de chats de voz e vídeo, fotos, chamadas por Skype, dados de logins, entre outros.

– Boundless Informant: A ferramenta grava e analisa os dados de inteligência obtidos pela NSA de empresas de internet e telefonia do mundo todo, auxiliando a agência a entender melhor cada país. O agente de inteligência pode acessar o programa e escolher um país no mapa. Ao clicar nele consegue verificar o volume da dados coletados no local e de quais tipos eram esses dados.

– Stellar Wind: O programa faz a mineração dos dados coletados pela inteligência da NSA a partir de quatro fontes: e-mails, conversas telefônicas, transações financeiras e atividades na internet. Estão incluídas informações captadas pelo Prism, Marina e outros sistemas.

– Operação Tempora: A agência britânica GCHQ usou as ferramentas Mastering the Internet e Global Telecoms Exploitation para grampear os cabos submarinos de fibra óptica que transmitem as comunicações telefônicas e de internet do mundo todo. A agência era capaz de armazenar metadados por até 30 dias e conteúdo por 3 dias (como e-mails, acessos ao Facebook e histórico de acessos na internet, por exemplo).

– Xkeyscore: É o mais avançado software para espionagem utilizado pela NSA. Nas palavras de Snowden, o Xkeyscore coleta “praticamente tudo que um usuário faz na internet”. Isso significa que o sistema funciona como um grande banco de dados dos chamados metadados, fornecendo aos agentes da NSA acesso a informações como histórico de navegação, dados de e-mails enviados, contatos, entre outros.

– Follow the money: Operação da NSA para rastrear transações financeiras e armazenar os dados obtidos em um banco de dados poderoso desenvolvido para esse propósito, o Tracfin, que havia armazenado 180 milhões de registros de transferências de dinheiro, transações de cartão de crédito, entre outros procedimentos, em 2011, segundo os documentos divulgados por Snowden.

– Marina: Repositório no qual a NSA guarda por até um ano metadados de milhões de usuários coletados diretamente dos cabos de fibra óptica submarinos ou de programas como o Prism, servindo como um banco de dados de quase tudo que um usuário faz online, como registros do seu histórico de buscas, registros de atividade no e-mail, algumas senhas, buscas em sistemas de mapas, entre outras coisas.

– Dishfire: Programa da NSA destinado a coletar e armazenar o máximo possível de dados de mensagens de texto enviadas por SMS, como localização do remetente, seus contatos, chamadas perdidas, possíveis viagens (ao detectar o uso de roaming) entre outros dados.

– Optic Nerve: Programa da agência britânica GCHQ em parceria com a NSA para interceptar e armanzenar imagens de webcams.

– Turbine: O programa foi criado em parceria com a agência britânica GCHQ em 2010 para espalhar um malware e coletar dados de computadores ao redor do mundo, expandindo a capacidade de coleta de informações da NSA e do GCHQ.

– Mystic: Sistema capaz de gravar 100% de chamadas telefônicas de países estrangeiros e armazená-las por até um mês, de modo que os agentes pudessem voltar no tempo e rever conversas antigas.

– Operation Socialist: Operação conduzida pela agência britânica GCHQ para espalhar malware em computadores e obter dados da máquina e metadados de usuários da internet. Uma das formas usada para enganar as vítimas eram páginas falsas de redes sociais como o LinkedIn.

Continue lendo na fonte: http://infograficos.estadao.com.br/public/especiais/snowden/revelacoes.html

Tags: Espionagem, NSA, PRISM, Snowden, Vigilantismo

Posted by dausacker on Jun 3, 2015 in

Informática,

Privacidade,

Software Livre

Durante um evento promovido pela Associação Brasileira de Provedores de Internet e Telecomunicações (Abrint) em São Paulo, o ministro das Comunicações, Paulo Bernardo, disse que o monitoramento de informações feito pelos Estados Unidos preocupa o governo brasileiro.

Bernardo acredita que o caso de espionagem norte-americano faz parte das questões de segurança do país, e que ele não deve se meter nisso, mas disse que, contudo, “há uma série de questões que precisam ser respondidas”. As informações são da Agência Brasil.

Para Bernardo, será difícil para o governo dos Estados Unidos justificar esse tipo de prática, que, de acordo com as denúncias, recebia uma série de dados dos usuários das mãos das próprias empresas de tecnologia. “Se fizermos uma pesquisa, todos nós, provavelmente, temos conta nessas empresas e usamos seus serviços. Por que nossas contas têm que ser entregues [ao governo norte-americano]?”, questionou o ministro.

De acordo com o jornalista Edward Snowden, que divulgou os documentos sobre o caso, o programa secreto do governo, intitulado PRISM, está em operação desde 2007 e conta com informações de nove empresas de internet sediadas no país. Entre elas estão grandes nomes como Microsoft, Yahoo!, Facebook, Google e Skype.

Continue lendo aqui: http://corporate.canaltech.com.br/noticia/juridico/Governo-brasileiro-esta-preocupado-com-espionagem-norte-americana-diz-ministro/

Tags: NSA, PRISM, Snowden, Vigilantismo